Ang mga mananaliksik sa seguridad nakahanap ng bago malaking kahinaan na umiiral sa halos bawat bersyon nito Android.

ΑAng kahinaang ito ay nagbibigay-daan sa malware na gayahin ang mga lehitimong application upang magnakaw ng mga password at iba pang sensitibong data.

Ang kahinaan, pinangalanan Strandhogg 2.0 ( nakuha ang pangalan nito mula sa terminong Norse para sa isang pagalit na pagkuha ) nakakaapekto sa lahat ng device na ginagamit nila Android 9.0 at mas matanda.

Ay ang "masamang duo" ay natuklasan sa isang nakaraang paglabag sa seguridad na may parehong pangalan, ayon sa Norwegian security company na Promon, na natuklasan ang parehong mga kahinaan sa pagitan ng anim na buwan. Ang Strandhogg 2.0 gumagana sa pamamagitan ng panlilinlang sa biktima na isipin na naglalagay sila ng mga password sa isang lehitimong application, na may malware na tumatakbo sa ilalim. Ang Strandhogg 2.0 maaari ring lumabag sa iba pang mga pahintulot ng application upang ma-access ang sensitibong data ng user tulad ng mga contact, larawan, at mahanap ang biktima sa real time.

Ang kahinaan na ito ay sinasabing mas mapanganib kaysa sa nauna nito dahil ito ay "halos hindi matukoy," aniya. Tom Lysemose Hansen, tagapagtatag at pinuno ng pangkat ng teknolohiya sa Promon.

Ang mabuting balita ay tulad ng sinabi niya Promo, na walang katibayan na ginamit ng mga hacker ang kahinaang ito sa mga aktibong kampanya sa pag-hack, ngunit nagbabala na walang "magandang paraan" upang makatukoy ng pag-atake. Sa katunayan, dahil ang kahinaang ito ay maaaring ipaalam sa lahat ng grupo ng hacker, naantala ng Promon ang paglalabas ng mga detalye sa kung paano "gumagana" ang kahinaang ito hanggang Google magagawang ayusin ang "kritikal" na na-rate na kahinaan.

Sinabi ng isang tagapagsalita ng Google TechCrunch na ang kumpanya ay hindi rin nakakita ng anumang ebidensya ng aktibong pagsasamantala ng mga hacker. «Pinahahalagahan namin ang gawain ng mga mananaliksik at nalutas na namin ang problema na natukoy. "

Sinabi iyon ng isang tagapagsalita ng kumpanya (Google). Protektahan ang Google Play na isang serbisyo ng kontrol at isinama sa lahat ng mga Android device, hindi kasama ang mga application na sinasamantala ang kahinaan ng Strandhogg 2.0.

Ito Standhogg 2.0 gumagana sa iyong kalamangan gamit ang Android multitasking system, na nagpapanatili ng mga tab mula sa bawat kamakailang binuksang application upang ang user ay mabilis na magpalipat-lipat ng mga bintana sa pagitan ng mga bukas na application.

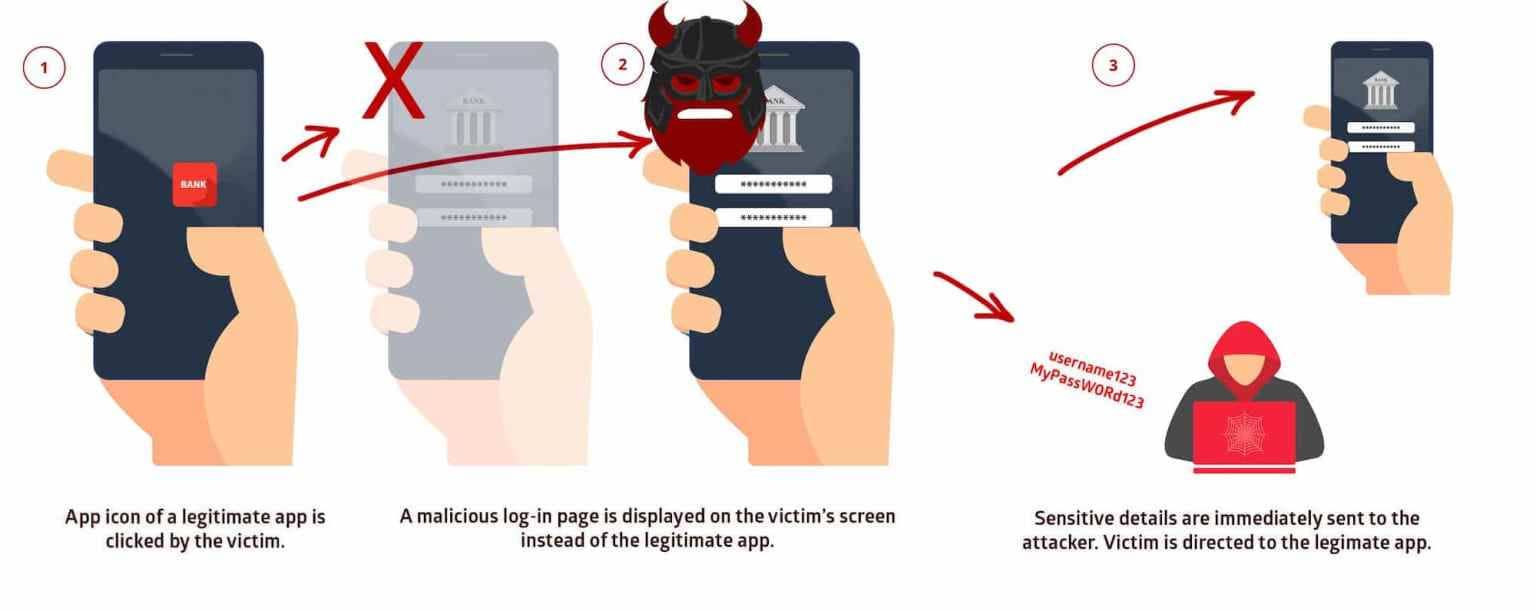

Kung may nag-download ng nakakahamak na application - na itinago bilang isang regular na application - na maaaring pagsamantalahan ang kahinaan ng Strandhogg 2.0 kapag na-install ito at naglunsad ang biktima ng isang lehitimong application, mabilis na ginagambala ng malware ang application at naglalagay ng nakakahamak na nilalaman sa lugar nito. tulad ng isang pekeng window sa pag-login.

Kaya sa sandaling ipasok ng biktima ang kanyang password sa pekeng window na ito, ang mga password ay ipinadala sa mga server ng hacker.

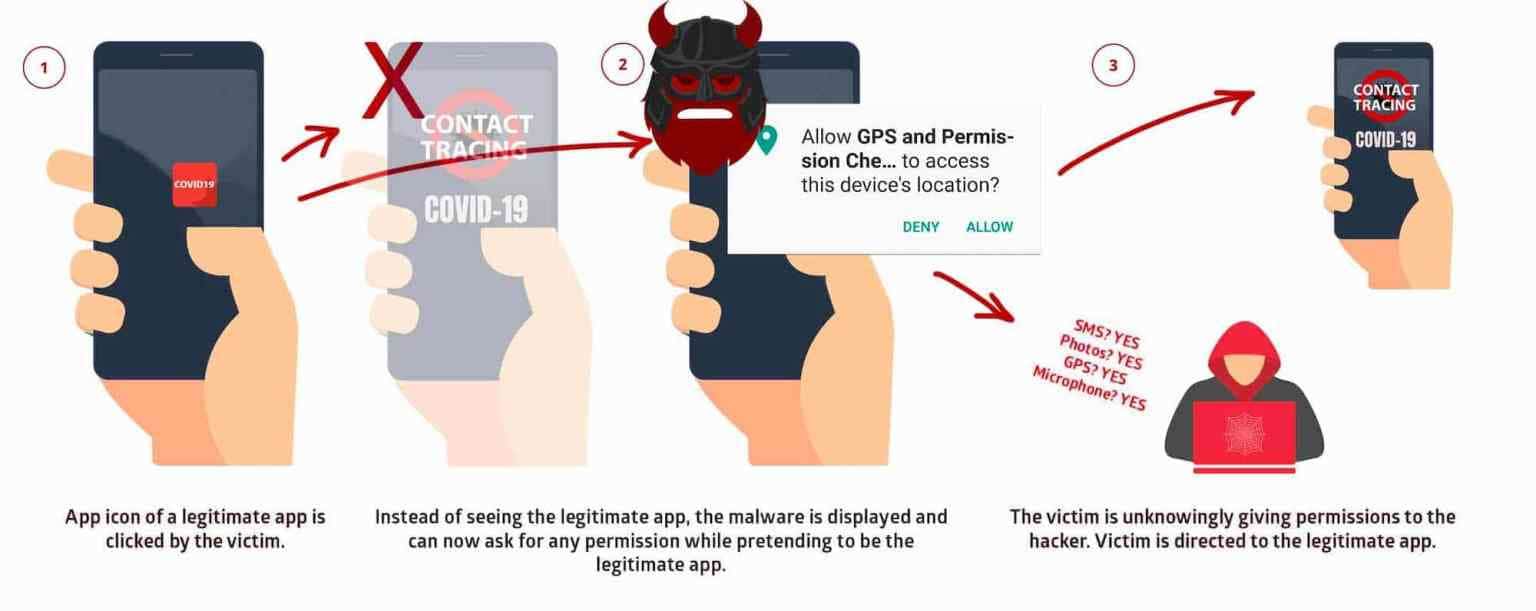

Ang Strandhogg 2.0 ay hindi nangangailangan ng mga pahintulot sa Android upang tumakbo, ngunit maaari rin itong lumabag sa mga pahintulot ng iba pang mga application na may access sa mga contact, larawan, at mensahe ng biktima sa pamamagitan ng pag-trigger ng kahilingan sa paglilisensya.

"Kung ang lisensya ay ipinagkaloob, ang malware ay may ganitong mapanganib na lisensya sa pagtatapon nito," sabi niya. Hansen.

Kapag naibigay na ang pahintulot na ito, maaaring mag-upload ng data ang nakakahamak na application mula sa telepono ng user. Ang malware ay maaaring mag-upload ng buong pag-uusap sa pamamagitan ng mga text message, aniya Hansen, na nagpapahintulot sa mga hacker na i-bypass ang kahit na two-factor authentication (2FA) na proteksyon.

Ang panganib sa mga gumagamit ay malamang na mababa, ngunit hindi zero. ANG Promo ang nasabing pag-update ng mga device na nagpapatakbo ng Android na may mga pinakabagong update sa seguridad ay kinakailangan upang ayusin ang kahinaang ito, at pinapayuhan ang mga user na i-update ang kanilang mga Android device sa lalong madaling panahon.

[the_ad_group id = ”966 ″]